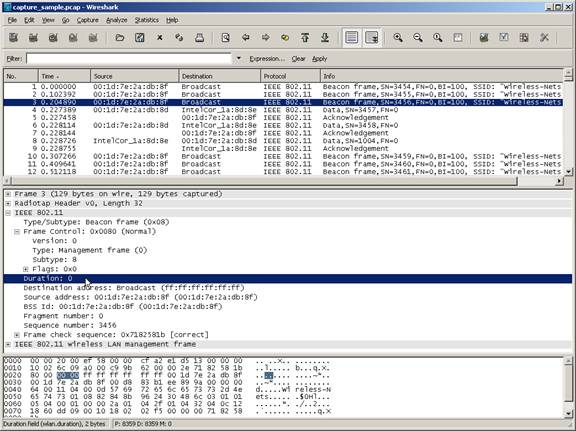

มาตรฐาน 802.11 นั้นเราจะแบบ packet ทั้งหมดออกเป็น 3 categories คือ

- data packet

- management packet

- control packet

ซึ่ง data packet จะเป็นข้อมูลระดับ high level แล้วเช่น IP Address ส่วน management packet คือ packet ที่ใช้ควบคุมและจัดการ network (ไอ้ packet กลุ่มนี้แหล่ะคือกลุ่มที่เราจะสนใจ) และ control packet ก็คือ กลุ่มที่ใช้ควบคุมตัวกลางสื่อสาร

ยกตัวอย่างเช่น Beacons กับ Deauthentication packet ก็จะเป็น management packet ส่วน Clear To Sent (CTS) กับ Request To Sent ก็จะเป็น control packet

ทีนี้มาดูเรื่อง Addressing ของ 802.11 กันบ้าง

ตัว addressing ของ 802.11 จะไม่เหมือนกับ Ethernet โดยมันจะประกอบไปด้วย 3 ตัวหลักๆ คือ Source Address, Destination Address และ BSSID

BSSID คือ ข้อมูล unique ที่ AP แต่ละตัวมีไม่เหมือนกัน (ส่วนใหญ่ก็จะเป็น MAC address ขา wireless ของ AP อ่ะแหล่ะ)

ที่นี้เวลาส่งข้อมูลแต่ละ packet ส่วนใหญ่มันจะต้องบอกว่า ส่งจากไหน (Source Address) ไปหาใคร (Destination Address) และส่งผ่าน AP ตัวไหน (BSSID)

อ่ะลองดู wireless packet ที่ถูก sniff ได้จาก wireshark ละกันนะ

แต่ใช่ว่าทุก packet จะมี 3 ตัวนี้นะ มันจะมีกระบวนการที่ทำเพื่อลด overhead ของการส่ง acknowledgement ของ control frame ลงด้วย